会社で「AIを使いたい!」と言われた場合何を考えればよいか

もはや止まることのないAIの普及に対して情シスはどう構えればよいのか

もはや止まることのないAIの普及に対して情シスはどう構えればよいのか

手作りノート(アナログ)とNotebookLM(デジタル)の融合

ランサムウェア専門家が語る、ランサムウェアの過去と現在、そして未来

「不可解なパートナー」人工知能との付き合い方

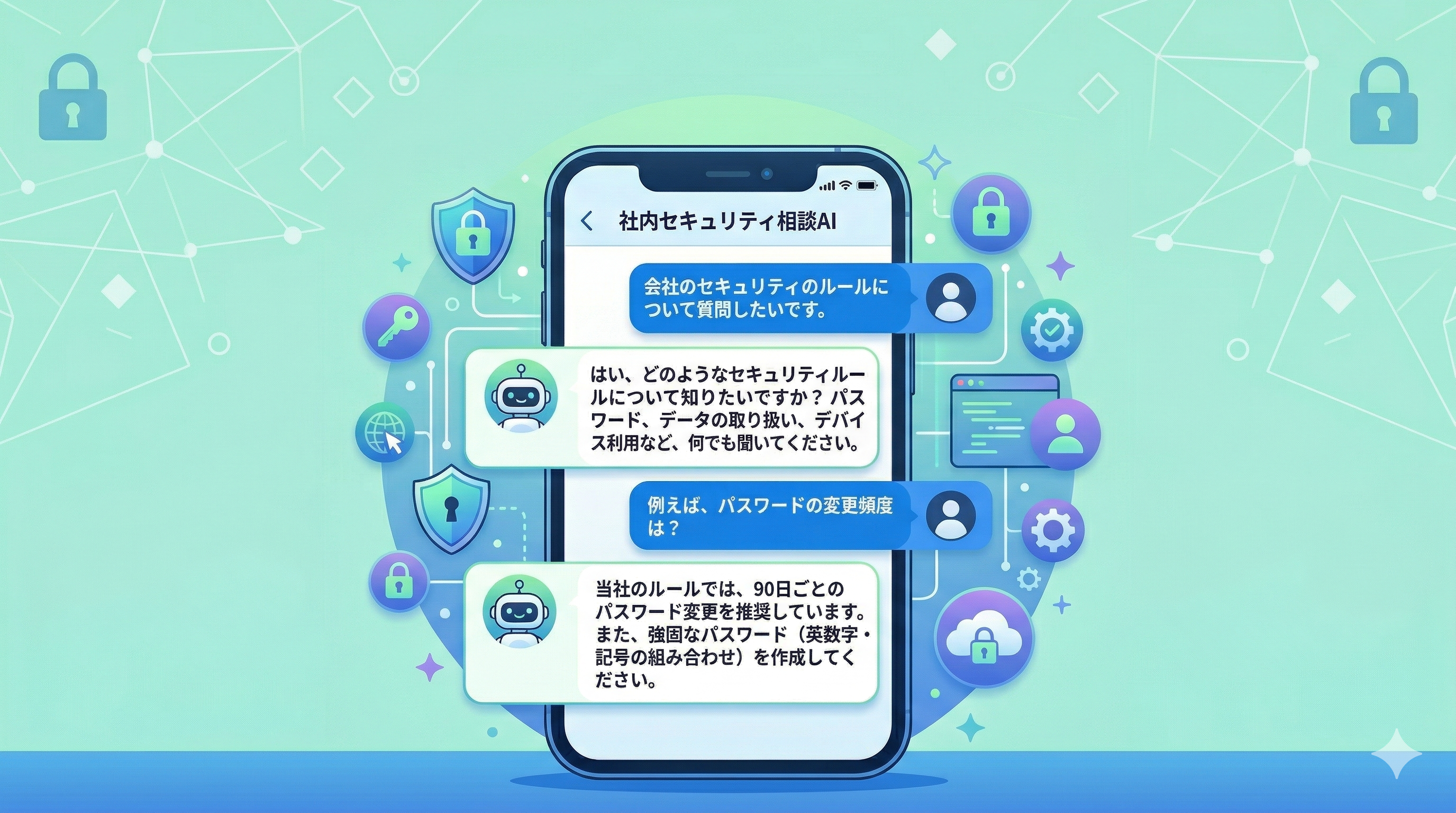

BedrockとPineconeを使って社内資料を回答してくれるAIチャットを作成した

新年度初日からあれやこれやと大忙し

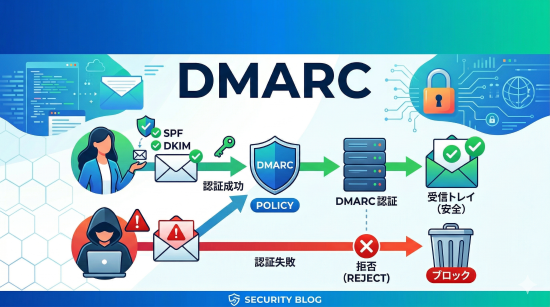

DMARC対応、苦労しました

Chirpyを使いブログをリニューアル

強者はいかにしてルールを歪めるのか、それを正すにはどうしたらいいのか

非エンジニアにこそ使用してほしいパスワード管理ツール1passwordがお得に購入できます